Sentinel Антивредоносная

Обнаружение вредоносных программ Linux

Анти-вредоносный движок, разработанный вокруг угроз, с которыми сталкиваются в современных средах хостинга. Он использует многогранные данные об угрозах из IPS-группы сетевого края, данных сообщества, ClamAV и систем представления пользователей для извлечения вредоносных программ, которые активно используются в атаках.

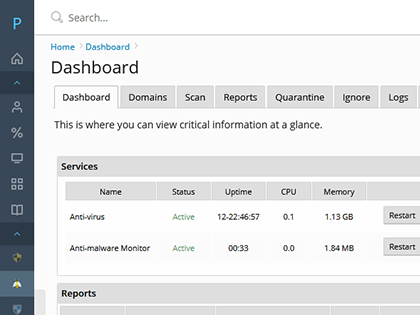

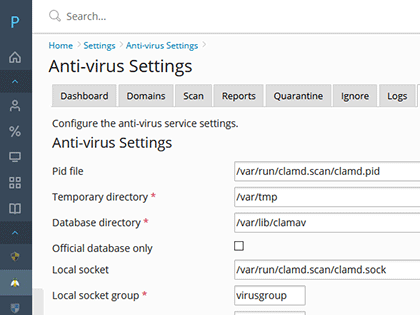

ClamAV Антивирус

ClamAV® с открытым исходным кодом многопоточный сканер daemon обнаруживает трояны, вирусы, вредоносные программы и другие вредоносные угрозы. Расширенные подписи от Malware Expert обеспечивают окончательное обнаружение вредоносных программ на основе PHP.

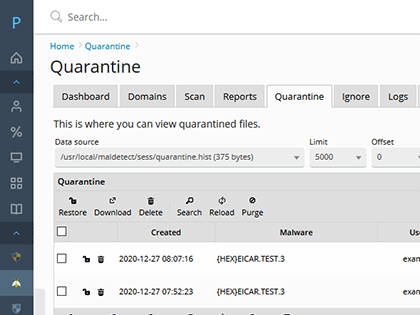

Карантинные вредоносные программы

Вредоносные программы могут быть quatantined хранения угроз в безопасном виде без каких-либо разрешений. Можно дополнительно восстановить файлы в исходный путь, владелец и разрешения.

Чистые зараженные файлы

Более чистые правила будут пытаться удалить вредоносные программы вводили строки. Поддерживает base64 и gzinflate (base64 вводили вредоносные программы). После очистки выполняется он будет повторно сканируется и убедитесь, что чистый был успешным.

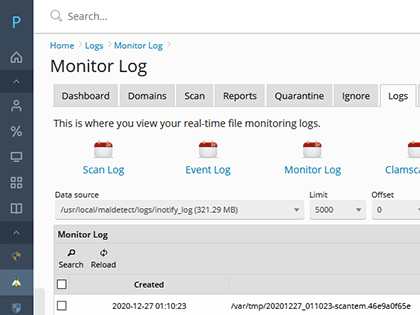

Сканирование в реальном времени

Kernel на основе inotify в режиме реального времени сканирование файлов созданных / измененных / перемещенных файлов. Мониторинг всего дерева каталога vhosts мгновенно сканировать любые измененные файлы. Все его ресурсы находятся внутри памяти ядра и имеет очень небольшое использование cPU и пользовательский след в памяти.

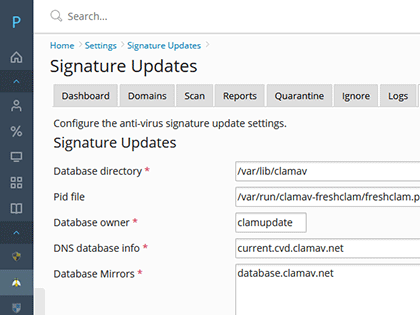

Обновления подписей

Подписи обновляются обычно один раз в день или чаще в зависимости от входящих данных об угрозах, извлечения вредоносных программ IPS и других источников. Подписи получены в основе отслеживания активных в диких угрозах, которые в настоящее время циркулируют. Данные об угрозах включают IPS-центры Network Edge, сообщество, ClamAV и представления пользователей.

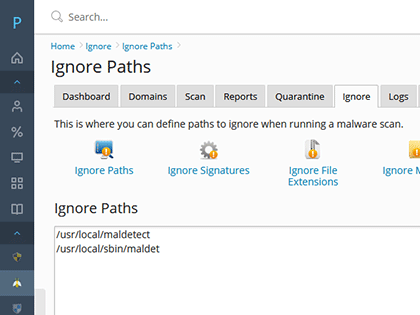

Игнорировать варианты

Sentinel дает вам несколько вариантов, чтобы свести к минимуму любые ложные срабатывания. Игнорировать определенные пути, расширение файлов или белые неверные подписи всего за несколько кликов.

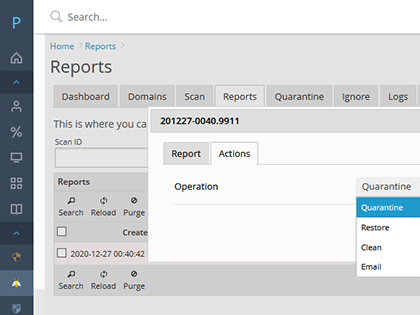

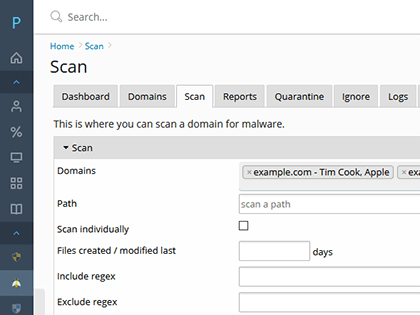

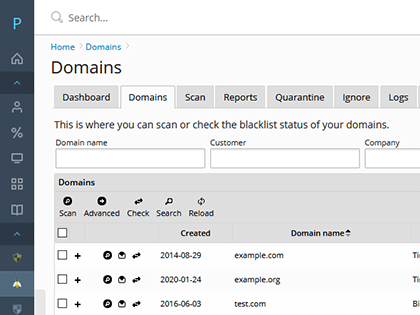

Сканирование по требованию

Sentinel позволяет сканировать веб-папку доменов всего за несколько кликов. Сканирование может автоматически карантин обнаруженных угроз (если включен) или позволяют карантин, очистка вредоносных программ или по электронной почте доклад клиента.