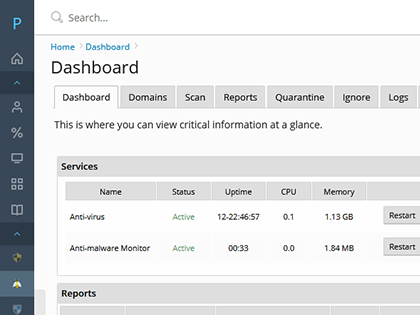

Sentinel Anti-malware

Rilevamento malware Linux

Motore anti-malware progettato intorno alle minacce affrontate negli ambienti di hosting di oggi. Esso utilizza dati di minaccia multisfaccettati da IPS bordo di rete, dati della comunità, ClamAV, e sistemi di invio degli utenti per estrarre il malware che viene attivamente utilizzato in attacchi.

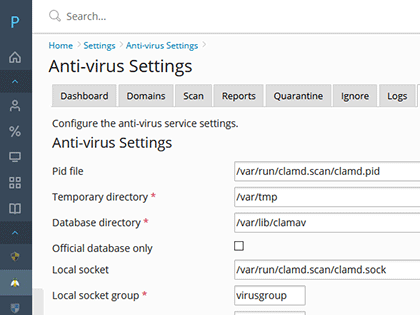

ClamAV Antivirus

Il ClamAV® daemon scanner multi-thread open source rileva trojan, virus, malware e altre minacce dannose. Firme estese da Malware Expert forniscono il rilevamento finale di malware basato su PHP.

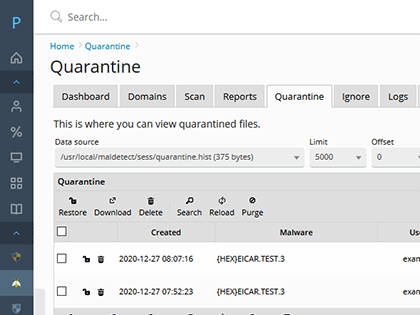

Malware di quarantena

Il malware può essere quatantined memorizzazione di minacce in modo sicuro senza autorizzazioni. Facoltativamente, è possibile ripristinare i file nel percorso, nel proprietario e nelle autorizzazioni originali.

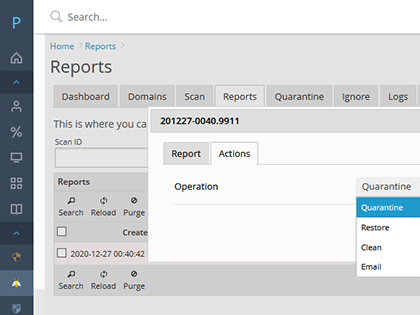

Pulisci file infetti

Regole più cleaner tenterà di rimuovere le stringhe iniettate di malware. Supporta base64 e gzinflate (base64 iniettato malware). Una volta eseguita la pulizia, verrà nuovamente eseguita la scansione e verificare che la pulizia sia stata eseguita correttamente.

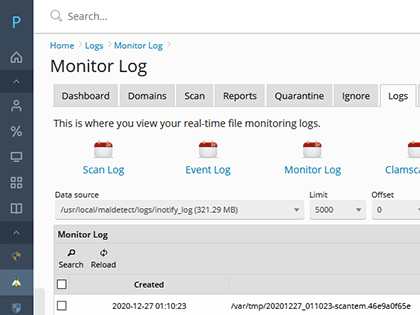

Scansione in tempo reale

Scansione dei file inotify basati sul kernel dei file creati/modificati/spostati. Monitorare l'intero albero di directory vhosts una scansione istantanea di tutti i file modificati. Tutte le sue risorse sono all'interno della memoria del kernel e ha un utilizzo molto piccolo cpu e footprint userspace in memoria.

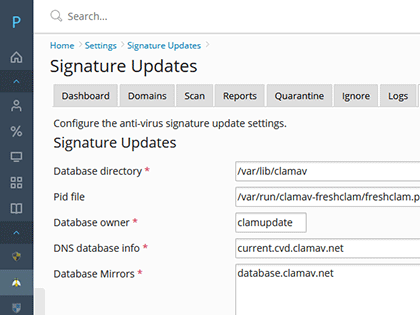

Aggiornamenti delle firme

Le firme vengono aggiornate in genere una volta al giorno o più frequentemente a seconda dei dati sulle minacce in ingresso, dell'estrazione di malware IPS e di altre origini. Le firme derivano dal monitoraggio attivo nelle minacce selvagge che stanno attualmente circolando. I dati sulle minacce includono IPS Di rete, comunità, ClamAV e invii degli utenti.

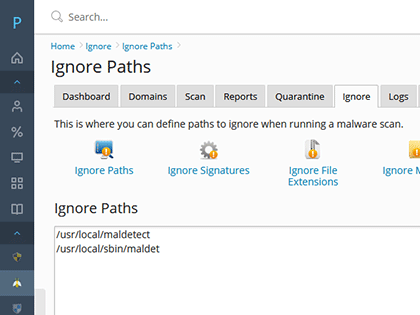

Ignora opzioni

Sentinel offre più opzioni per ridurre al minimo eventuali falsi positivi. Ignora percorsi specifici, estensioni di file o firme non riuscite della whitelist con pochi clic.

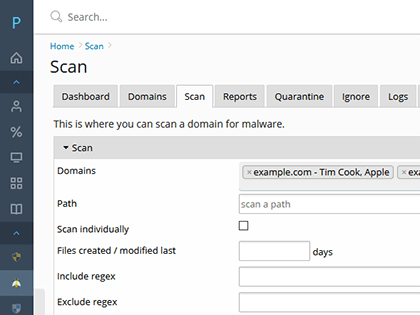

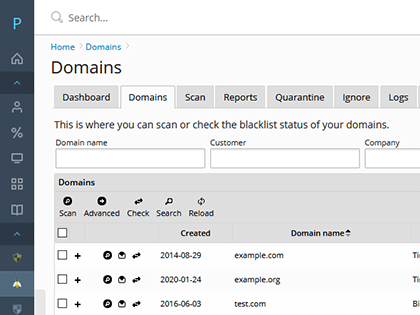

Scansione su richiesta

Sentinel consente di eseguire la scansione di una cartella web di domini con pochi clic. La scansione può mettere automaticamente in quarantena le minacce rilevate (se abilitata) o consentire di mettere in quarantena, pulire malware o inviare tramite posta elettronica un segnale al cliente.