Juggernaut firewall

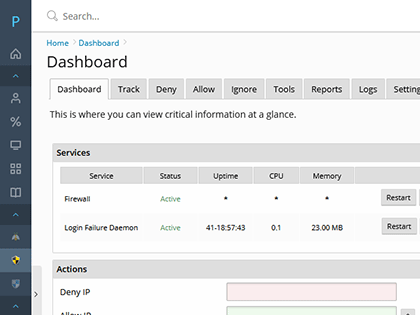

Zapora sieciowa SPI

Zapora sieciowa SPI iptables następnej generacji, która w pełni obsługuje zestawy IP. Mamy wstępnie skonfigurowane ustawienia, które działają na serwerze Plesk ze wszystkimi standardowymi usługami Plesk.

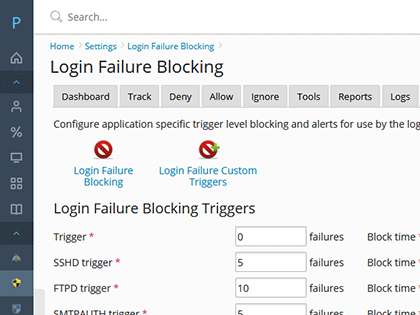

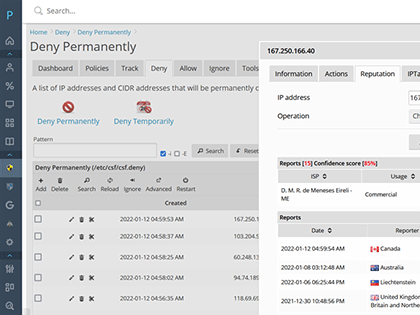

Ochrona Brute Force

Demon niepowodzenia logowania uzupełnia zaporę SPI i reaguje na nieudane logowanie, aby bardzo szybko zablokować naruszające adresy IP. Nieustannie monitoruje dzienniki uwierzytelniania w wielu protokołach, blokując ataki siłowe w ciągu kilku sekund.

Śledzenie w czasie rzeczywistym

Zobacz wszystkie połączenia sieciowe, procesy serwerowe, połączenia Apache, wykorzystanie przepustowości i we/wy dysku w czasie rzeczywistym. Każdy adres IP jest oznaczony z jego lokalizacją i można trwale odmówić IP za pomocą zaledwie kilku kliknięć.

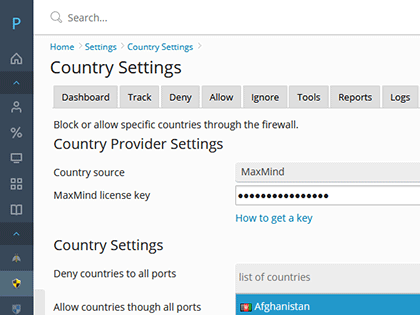

Blokowanie krajów

Blokowanie lub zezwalanie określonym krajom lub ASN na zaporze. Można nawet odmówić lub zezwolić na określone porty tylko do określonych krajów.

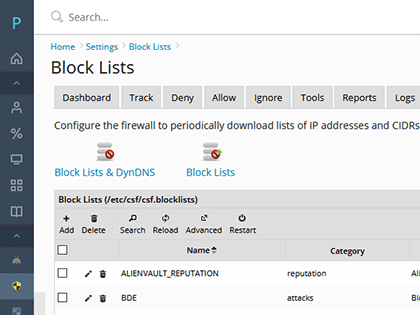

Dynamiczne listy bloków

Dodaj wiele list zablokowanych do serwera. Wspieramy ponad 100 z najwyższej listy zablokowanych usług. Każda lista zablokowanych jest automatycznie aktualizowana w regularnych odstępach czasu.

Śledzenia

Śledzenie zagrożeń zewnętrznych i wewnętrznych. Śledź rozproszone identyfikatory logowania, sumy połączeń, procesy serwera, skanowanie portów i zmiany konta użytkownika na serwerze.

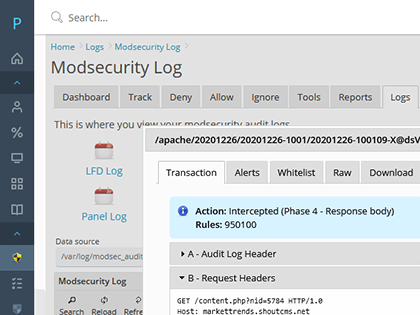

Inspekcja Modułzabezpieczeń

Przeglądanie i przeszukiwanie dzienników inspekcji ModSecurity. Zobacz dokładnie, kto jest coraz odrzucone przez zestaw reguł ModSecurity. Wyświetlanie pełnych transakcji HTTP i alertów bezpośrednio za pośrednictwem interfejsu Plesk.

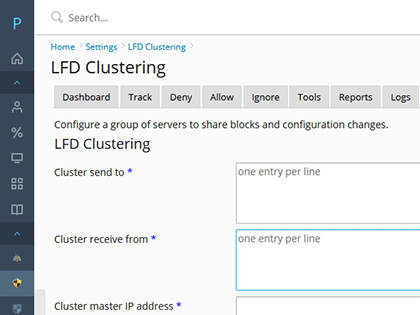

Klastrowanie LFD

Połącz wszystkie swoje serwery, aby udostępnić bloki demona niepowodzenia logowania i zmiany konfiguracji w całym klastrze serwerów. Cała komunikacja z serwerem jest szyfrowana.

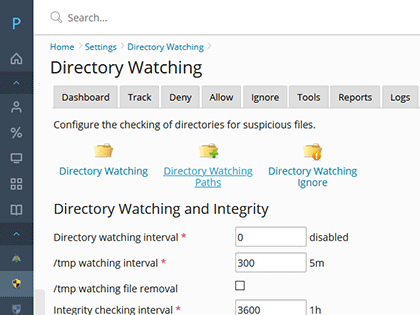

Wykrywanie intruzów

Monitoruj pliki binarne i katalogi systemowe i Otrzymuj alerty po wykryciu zmiany. Możesz nawet sprawdzić katalogi/tmp i/dev/SHM w poszukiwaniu podejrzanych plików.

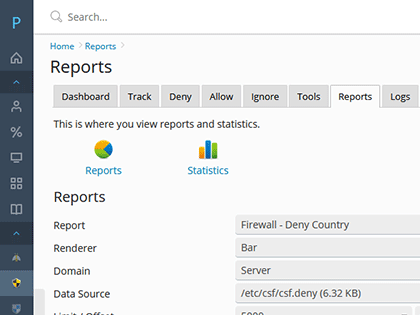

Statystyka i sprawozdawczość

Wspieramy bogate wykresy dla statystyk serwera i ataku. Dane o zagrożeniach są zorganizowane i prezentowane, co ułatwia zrozumienie, gdzie i kiedy zdarzają się ataki.

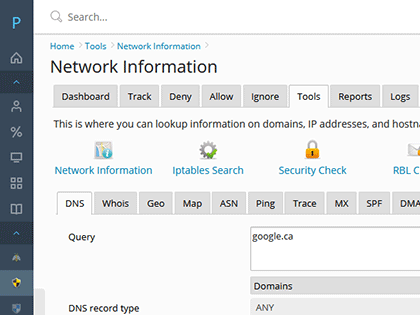

Sieciowe narzędzia informacyjne

Wykonuj wyszukiwania zbiorcze DNS, Geo, ASN, ping, Trace, SPF oraz DNSBL i map. Sprawdź swoje serwery domen i adresów IP przeciwko wielu DNS i SURBL czarnych list.

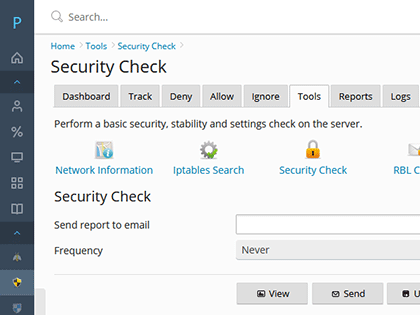

Sprawdzanie zabezpieczeń

Przeprowadź podstawową kontrolę bezpieczeństwa, stabilności i ustawień na serwerze. Przeprowadź inspekcję zapory, uprawnień do plików, protokołu SSH/Telnet i usług, aby upewnić się, że wszystko jest w porządku roboczym.

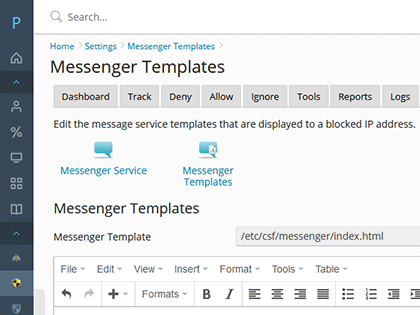

Usługa Posłaniec

Usługa Posłaniec wyświetla komunikat dla użytkowników informujący, że są one zablokowane w zaporze. Może to pomóc, gdy użytkownicy dostać się zablokowane z powodu wielu błędów logowania.

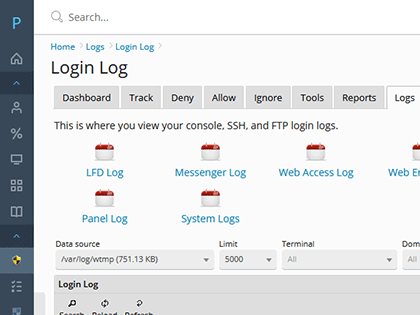

Pomyślne logowanie inspekcji

Zobacz dokładnie, kto łączy się z serwerem za pośrednictwem konsoli, SSH, FTP lub panelu Plesk. Każda czynność wykonywana w Plesku jest rejestrowana i łatwo widoczna i przeszukiwalna. Zobacz dokładną geolokalizację każdego pomyślnego logowania.

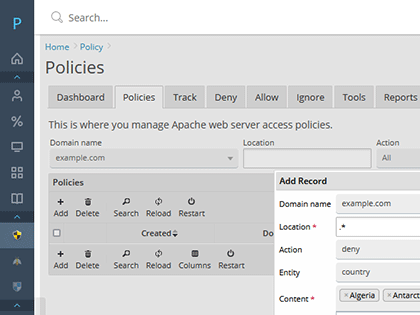

Zasady dostępu

Tworzenie zasad dostępu w celu odmowy lub zezwolenia na dostęp do adresów URL na podstawie kraju, kontynentu lub numerów ASN użytkowników. Moduł MaxMind DB Apache zapewnia filtrowanie geograficzne na poziomie serwera www.