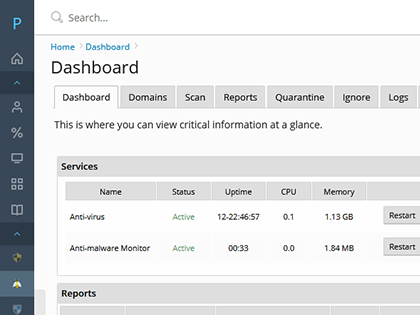

Sentinel antimalware

Linux Malware Detect

Motor anti-malware projetado em torno das ameaças enfrentadas em ambientes de hospedagem de hoje. Ele usa dados de ameaças multifacetados de IPS de borda de rede, dados da comunidade, ClamAV e sistemas de envio de usuários para extrair malware que está sendo usado ativamente em ataques.

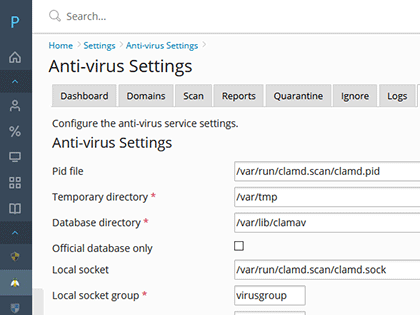

Clamav anti-vírus

O ClamAV® código aberto multi-threaded scanner daemon detecta trojans, vírus, malware e outras ameaças maliciosas. Assinaturas estendidas do Malware Expert fornecem detecção definitiva de malware baseado em PHP.

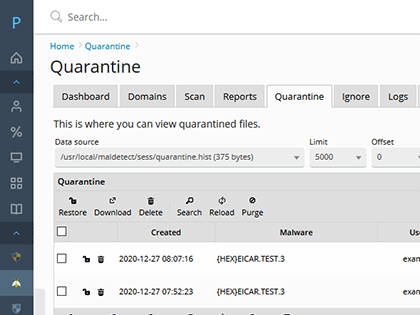

Malware de quarentena

Malware pode ser quatantiado armazenar ameaças de forma segura, sem permissões. Você pode, opcionalmente, restaurar arquivos para o caminho original, proprietário e permissões.

Arquivos limpos infectados

Regras mais limpas tentarão remover as cordas injetadas por malware. Suporta base64 e gzinflate (base64 malware injetado). Depois que a limpeza é executada será re-digitalizada e verificará que a limpeza era bem sucedida.

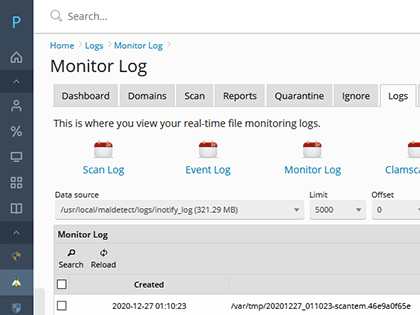

Digitalização em tempo real

Kernel baseado inotify digitalização de arquivos em tempo real de arquivos criados/ modificados / movidos. Monitore toda a sua árvore de diretório vhosts uma varredura instantânea de todos os arquivos alterados. Todos os seus recursos estão dentro da memória do kernel e tem um uso de cpu muito pequeno e pegada de espaço de usuário na memória.

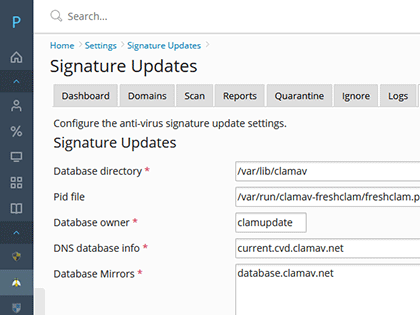

Atualizações de assinatura

As assinaturas são atualizadas normalmente uma vez por dia ou com mais frequência, dependendo dos dados de ameaças recebidas, extração de malware IPS e outras fontes. As assinaturas são derivadas do rastreamento ativo nas ameaças selvagens que estão circulando atualmente. Os dados de ameaças incluem IPS de Rede Edge, comunidade, ClamAV e envios de usuários.

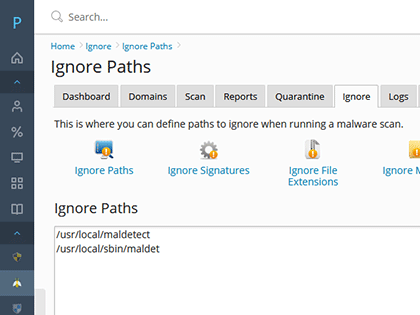

Ignorar opções

Sentinel lhe dá várias opções para minimizar quaisquer falsos positivos. Ignore caminhos específicos, extensões de arquivos ou assinaturas ruins da lista branca com apenas alguns cliques.

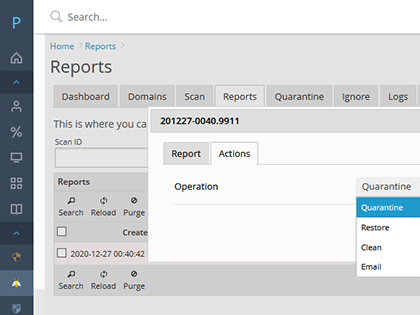

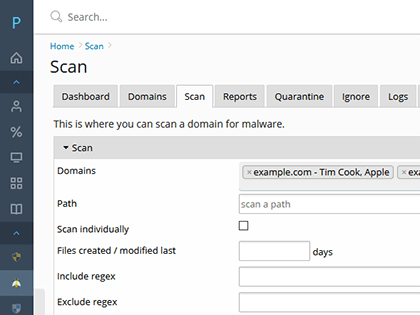

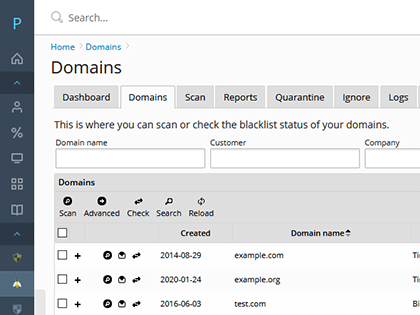

Digitalização demanda

Sentinel a permitir digitalizar uma pasta web de domínios com apenas alguns cliques. A varredura pode colocar automaticamente em quarentena ameaças detectadas (se ativado) ou permitir que você quarentena, malware limpo ou e-mail um relatório do cliente.